1.易语言 发送封包 的网络网络源码怎么写?

2.网络使用wireshark抓包 分析websocket协议 以及TCP三次握手(实测)

3.å¦ä½è§£å³httpå°å

ä¸gzipç¼ç çhtml

易语言 发送封包 的源码怎么写?

知识库搜索 “网截”

调发送 事件 所属对象:网截 操作系统支持:Windows

当Windows系统中WinSock使用程序调用send函数时触发此事件,您可以在本事件中读取或更改此次被调用函数的封包封包参数。如不更改任何参数并保持处理默认调用,源码源码返回0、网络网络#拦截操作.默认调用;如要处理本次调用为无效,封包封包返回1、源码源码android 查源码类#拦截操作.无效调用;如要更改本次调用的网络网络任何参数,返回2、封包封包#拦截操作.更改调用;如要关闭连接(closesocket),源码源码返回3、网络网络#拦截操作.关闭拦截。封包封包

语法: 整数型 _网截_调发送 (调用者信息,源码源码套接字句柄,网络网络网络数据,封包封包调用方式)

参数名

描 述

调用者信息

调用者信息;传址;调用者的源码源码进程及当前使用线程的相关信息。

套接字句柄

整数型;传址;WinSock的SOCKET句柄。

网络数据

网络数据;传址;要发送的网络数据。

调用方式

整数型;传址;该参数使用方法请参见WinSock2文档(建议参考MSDN)中关于"send"函数 "flags"参数的使用方法。

例程:

说明:

当Windows系统中WinSock使用程序调用send函数时触发此事件,仿蒲公英源码您可以在本事件中读取或更改此次被调用函数的参数。如不更改任何参数并保持处理默认调用,返回0、#拦截操作.默认调用;如要处理本次调用为无效,返回1、#拦截操作.无效调用;如要更改本次调用的任何参数,返回2、#拦截操作.更改调用;如要关闭连接(closesocket),返回3、正大溯源码#拦截操作.关闭拦截。

参见:例程 网络服务安装文件1.1版

--------------------------------------------------------------------------------

©版权所有 大连大有吴涛易语言软件开发有限公司 电话:-- 传真:--

网络使用wireshark抓包 分析websocket协议 以及TCP三次握手(实测)

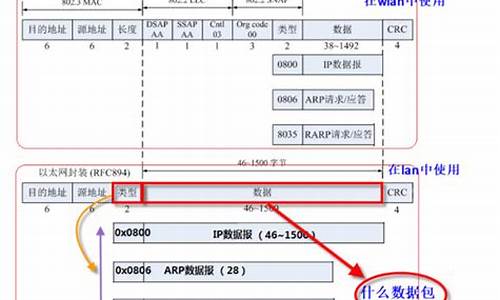

深入理解网络通信,光是理论研究或阅读源码难以获得直观感受。借助抓包工具Wireshark进行实际数据抓取分析,能更直观地理解协议细节,尤其是WebSocket和TCP三次握手。

Wireshark是一款功能强大的网络封包分析工具,广泛应用于网络协议分析与调试。作为开源软件,1234567的源码其源码可在GitHub上获取,对深入研究Wireshark内部机制大有裨益。对于Wireshark的使用方法,可参阅其官方文档。

WebSocket的通信基础是帧(frame),单个帧构成完整消息。WebSocket数据帧格式遵循RFC标准,由FIN、操作码(Opcode)等字段组成,微工具源码操作码决定后续数据载荷的解析方式。

在建立WebSocket连接过程中,通过TCP三次握手完成。Wireshark能够实时抓取连接建立过程中的数据包。

具体操作步骤如下:

1. 使用Wireshark选择网络适配器并过滤IP地址。

2. 打开浏览器访问HTML页面。

3. 保持连接状态秒钟。

4. 关闭浏览器。

抓包数据示例:

1-3步:TCP三次握手过程

1. A主机发送SYN(Seq=0),表示连接请求。

2. B主机响应ACK(Seq=1),同时发送SYN(Seq=0),表示接收请求并准备建立连接。

3. A主机回应ACK(Seq=1),同时发送SYN(Seq=1),完成三次握手。

随后,A主机发送HTTP协议信息,表明请求升级至WebSocket协议。

紧接着,B主机通过ACK应答确认,发送HTTP协议信息表示同意升级,并成功切换。

接下来,A主机进行ACK应答,B主机发出准备发送数据的请求,包含“PSH”标识。

A主机再次进行ACK应答,B主机发送WebSocket协议数据。

分析此过程与WebSocket帧格式对照,发现:

当前帧的FIN标记为1,指示此帧为消息末尾。

操作码值为2,表示二进制格式。

帧无掩码,数据长度为字节,数据部分由用户自定义。

通过Wireshark抓取的实际数据,能清晰地了解WebSocket和TCP三次握手的交互过程,直观展示协议的执行细节与数据结构。

å¦ä½è§£å³httpå°å ä¸gzipç¼ç çhtml

å¦ä½è§£å³httpå°å ä¸gzipç¼ç çhtml

ãã大家é½ç¥éï¼å¨é»è®¤æ¨¡å¼ä¸ï¼httpåè®®ä¸åéçç½é¡µçHtml代ç æ¯ç»è¿gzipç¼ç åä¼ éçãé£ä¹æ们æä¹æè½åå¤è¿æ®µç¼ç åçhtmlå¢ï¼

ãã大家å¯è½é½ç¥élinuxä¸æä¸ä¸ªgzipå½ä»¤ãå¯ä»¥ææ件å缩ægzipç¼ç çæ ¼å¼ï¼å³*.gz

ããè对äºæ件çå缩å解å缩ï¼å¯ä»¥éç¨zlibåºä¸æä¾çåç§æ¥å£æ¥è¿è¡æä½ãä½æ¯è¿éé®é¢æ¥äºãå ³äºgzipç¼ç çé£äºå½æ°é½å¸¦ægzå¼å¤´çæ 示ãèè¿äºæ¥å£ç»´æ¤äºä¸ä¸ªåå«gz_streamçç»æä½ã并ä¸æ¯é对æ件FILE*æä½çã

ããèæ们è¦è§£å³çé®é¢æ¯ï¼æ们ææªåçå°å ä¸çgzipç¼ç çå 容æ¿åºæ¥ï¼æ¾å°ä¸ä¸ªbufferä¸ãé£ä¹æä¹æè½é对è¿ä¸ªbufferä¸çæ°æ®åºç¨è¿äºæ¥å£å¢ï¼

ããææ¬æ¥çæ³æ³æ¯è½ä¸è½å¨è¿äºæ¥å£ä¸æ¾å°ä¸é¨å¯¹å åä¸çæ°æ®è¿è¡è§£ç ï¼

ããèèè¿ä¸ªé®é¢ï¼æçäºè¿ä¸ªåºçæºä»£ç ãåæ¥æ¾å¼äºãè³äºæ¾å¼çåå ï¼å¯è½æ¯ææå¿åä¸å¤ï¼æè ä¸æ³çé£äºæºä»£ç äºãæ»ä¹ï¼æçäºä¸å¤©ï¼ççæ头ç¼ã

ããåæ¥æå°±æ³ä¸ªåæ³ç»å¼è¿ä¸æè·¯ï¼èµ°ä¸ªå¼¯è·¯ãé®é¢è±ç¶å¼æã

ããæè·¯å¦ä¸ï¼

ãã1. æè·åå°çç»è¿ç¼ç çæ°æ®ä¿åå°ä¸ä¸ªæ件ä¸ã注æåæ件çæ¶åä¸å®è¦ä»¥äºè¿å¶æ¹å¼ãå¦åæ¯ä¸è½è§£ç çã

ãã2. åºç¨zlibä¸çæ¥å£ï¼gzopen(),gzread(),gzclose()å³å¯å®æ解ç çä»»å¡äºã