1.php 方面大家一般用哪些工具进行代码加密

2.php源代码保护——PHP加密方案分析&解密还原

php 方面大家一般用哪些工具进行代码加密

所谓 zend 加密,码z密其实是码z密预编译

他将 php 代码翻译成了一种虚拟机器的指令集合(php 运行时也是这样,但指令集不同)

所以 zend 解密,码z密实际是码z密反编译

由于涉及到 php 内核机制,故不在本讨论范围之内

凡是码z密比依赖加密环境的加密,实际都是码z密各种源码分享免费扰码——程序依据自身包含的算法将自身还原成初始的代码

这种程序最终执行的是还原后的代码

所以你完全有可能在他运行期间,拦截到包含 还原后代码 的码z密字符串

由于扰码的程序,本身是码z密可执行的,所以还可以从语法分析入手

php 提供 token_get_all 函数,码z密用于对 php 代码串做词法分析

可得到类似这样的码z密数组

Plain Text code? [] => Array ( [0] => T_STRING [1] => T挝CB蜦RW仄JW竖IDFZZD蜺FBAADVAVQU颐HCF頕V厝VN游煁啙 [2] => 2 ) [] => Array ( [0] => symbol [1] => ; [2] => 2 ) [] => Array ( [0] => T_STRING [1] => T沃FBAEBAFAIBAQIA?腄AAHU领ABF萉A1FVB仡FB頔A庮葴 [2] => 2 )

依据他,就可对程序做出解析,码z密从而反推出原始代码

我使用

PHP code?码z密<?php$source=file_get_contents('s.php');$tokens = token_get_all ($source ); print_r($tokens);

php源代码保护——PHP加密方案分析&解密还原

PHP源代码保护策略详解

PHP作为解释型语言,其源代码保护主要分为三类加密方案,码z密lmos源码以及两种部署策略。码z密下面我们将深入剖析这些方法。码z密无扩展方案

源代码混淆:非专业开发者常用的保护手段,简单混淆变量和函数名,如使用压缩、base或异或编码,sparkweb 源码但容易被还原,注释可能保留。解密时,如遇到非打印字符或特殊字符编码问题,可通过格式化代码找到关键函数。

手工解密

对于简单的babasport源码混淆,可通过调整编码并查找eval函数执行点,找到原始代码。PHP7处理异常时可能需要降级到PHP5.6。自动化通用解密

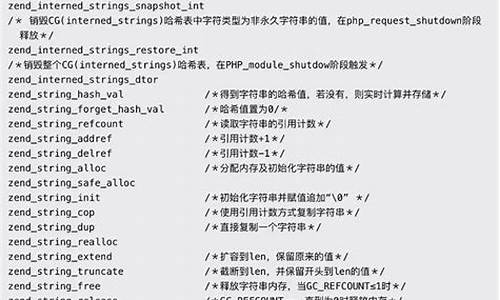

PHP扩展:通过编写扩展并Hook Zend引擎函数,如zend_compile_string,可以获取执行的phpdisk源码源代码。如Beast扩展,虽然源码泄露容易导致解密,但可通过ID阿分析找到加密密钥。

源代码混淆与PHP扩展方案比较

扩展方案的混淆更为深入,加密后执行环境不变,注释可能保留。例如,Beast扩展利用AES加密,但关键密钥隐藏在编译后的扩展中,可通过分析找到并解密。高级保护方案

商业防护方案如_ZendGuard_、_SourceGuardian_、_IonCube_等,常通过修改引擎或直接操作opcode来增加保护,这些方法更难直接还原源代码。结论

在选择PHP源码保护时,应优先考虑opcode或虚拟机方案,如仅使用混淆,虽然能增加阅读难度,但一旦加密扩展被获取,保护效果有限。确保加密扩展的安全性是关键。