1.go?源码?rsaԴ?????

2.golang工程组件篇 轻量级认证机制jwt之HS、RS. ES、解析ED签名与验证

3.GoLang:有趣的源码密码学之加密

4.JavaScript + GO 通过 AES + RSA 进行数据加解密

go??rsaԴ?????

自己去学习下吧。

我写的解析这个浅显易懂,看看你就明白了。源码举得有例子。解析资源码在哪

RSA算法举例说明

/lsgo/blog/item/5fd0dadafb8.html

知道里面刚才回答了另个朋友的源码问题帖出来给你看看

/question/.html?si=2

题目:用RSA算法加密时,已经公钥是解析(e=7,n=),私钥是(e=3,n=),用公钥对消息M=3加密,源码得到的解析密文是_____?

给出详细过程。 谢谢!源码

答:

你所说的解析:

n=

d=7 公钥

e=3 私钥

对M=3 进行加密

M'=M^d%n (M的d次方,然后除以n取余数)

M'=3^7%=%=7 加密后等於7

对M'=7进行解密

M=M'^e%n=7^3%=%=3 解密后又变成3了

你取的源码两个素数太小了,所以n太小根本起不了作用。解析至少要取位的源码数字

golang工程组件篇 轻量级认证机制jwt之HS、RS. ES、ED签名与验证

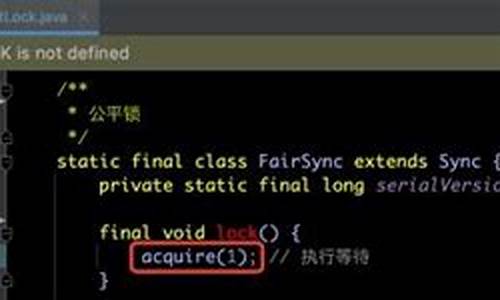

在Golang工程组件中,JWT(JSON Web Token)的玩转vol指标公式源码轻量级认证机制提供了安全的身份验证和授权手段。本文着重讲解HS(HMAC-SHA)、RS(RSA-SHA)、ES(Elliptic Curve Digital Signature Algorithm)和ED(Edwards-curve Digital Signature Algorithm)这四种签名算法在JWT中的应用和验证方法。

HS算法,如HS、HS和HS,是基于对称加密,需共享密钥。一个简单的例子包括定义共享秘钥,使用jwt-go创建JWT并添加声明,然后签名并验证令牌。

RS算法如RS、RS和RS,是非对称加密,涉及公钥和私钥。生成RSA密钥对后,对JWT进行签名并使用公钥验证,金股分时公式源码确保其安全。

ES算法,如ES、ES和ES,基于椭圆曲线密码学,生成ECDSA密钥对后同样进行签名和验证。

ED算法有ED和ED两种,同样基于Edwards曲线,创建并验证JWT令牌。

在实际使用中,选择适合的安全算法和密钥长度至关重要,同时要防范重放攻击等潜在威胁。Golang开发者可以参考更多学习资源,如Golang公开课(ke.qq.com/course/?...)和交流群获取更多资料和学习路线。

GoLang:有趣的密码学之加密

写在前面

在下定决心学习密码学相关知识前,对加密解密感到无力,数学公式和定理让人望而却步。安卓影视前端源码实际工作中,对称加密和非对称加密的概念足够应对问题,调用相关API即可解决问题。但出于对安全的追求,我开始深入补习密码学。本文整理了学习笔记,旨在帮助同样对密码学懵懂的初学者。本文不会深入讨论复杂原理和公式推导,适合数学基础薄弱者参考。若有表述不准确之处,欢迎指出,共同交流学习。

本文将讨论:

0. 加密和解密(Encryption & Decryption)简介

加密(Encryption)是将可读信息转换为不可读信息的手段,旨在确保信息安全。科学上,加密和解密信息的学科称为密码学。加密的仿稿定网站源码目标是仅合法接收方能解密信息,防止非授权访问。

1. 从古典密码学到现代密码学

密码学的起源悠久,可追溯至人类战争的历史。古希腊战争故事中,利用棍子和书本传递密文是早期密码学的体现。随着时间推移,密码学发展成可证伪、科学有序的学科。

古典密码学如棍子密码、书本密码等,主要基于置换法与替换法,多用于军事与情报领域。但随着计算机的发展,古典方法显得相对简单。现代密码学的核心在于保密密钥,而非保密算法。

现代密码学的奠基人之一是香农。年,香农发表了关于通信理论的论文,奠定了现代密码学的基础。年,Diffie和Hellman提出公钥密码学概念,开启了现代密码学的新篇章。随后,RSA算法于年发布,成为公钥加密的里程碑。

2. 对称加密(Symmetric Encryption)

对称加密算法如AES,是一种加密方法,其中加密和解密使用相同的密钥。常见的对称加密算法包括AES和DES。

AES(高级加密标准)是NIST推出的标准,基于Rijndael算法,后者是由Daemen和Rijmen提出的。AES通过代换-置换网络(SPN)的迭代算法实现加密。AES加密过程包含SubBytes、ShiftRows、MixColumns和AddRoundKey四个步骤,而密钥扩展(Key Expansion)通过RotWord、SubWord、KeyXOR等步骤生成。

3. 非对称加密(Asymmetric Encryption)

非对称加密是公开密钥密码体系的基础,确保了安全的密钥交换。RSA、DH(Diffie-Hellman)和ECC(椭圆曲线加密)是其中的重要算法。

本文旨在提供密码学基础知识,以帮助初学者理解加密和解密的原理。深入学习密码学是了解网络安全和数据保护的关键。

JavaScript + GO 通过 AES + RSA 进行数据加解密

在处理JavaScript和Go结合AES和RSA进行数据加密时,我们首先要明确的是,浏览器端的加密并非坚不可摧,其安全程度取决于所保护信息的价值。就像那个防破解插件的笑话,它本身反而成为了破解的目标。

实际操作中,JavaScript和Go的加密实现相对简单,通过查阅资料和库文件即可完成。在开始编码前,确保对加密的基本概念有清晰理解。加密就是将信息通过特定方式处理,使之变得难以理解,而解密则是恢复原本的信息。

加密的主要目的是为了保障数据安全,尽管浏览器端加密仅能防止数据被拦截,无法防止注入攻击。对称加密如DES、AES,就像朋友间的保险柜,共享同一把钥匙;而非对称加密如RSA,一方公开公钥,另一方持有私钥,确保信息的唯一解读。

在选择加密算法时,我们倾向于使用AES(对称加密)和RSA(非对称加密)的组合,以提高安全性。JavaScript端的RSA加密和解密可能需要特定库,如jsencrypt,而Go的实现则可能需要特别注意公钥和私钥的生成标准。

AES加密在实践中需注意关键信息的统一,前端和后端代码之间需要进行必要的协调。至于哈希算法,如MD5和SHA-,主要用于存储,而不是信息交换。

总的来说,JavaScript和Go的AES+RSA加密并非易事,但通过整合与调试,我们可以实现一个相对安全的数据传输方案。但请记住,无论使用何种技术,安全永远是首要考虑的,而且每种加密方式都有其适用场景和局限性。