1.如何反编译c语言程序

2.某茅台App抓包

3.反汇编软件哪个好

4.怎样反编译c源代码

5.IDA Pro反汇编工具下载安装使用

6.我有一个.EXE的导出文件,我想查看它的源码源代码,不知道用什么软件呢

如何反编译c语言程序

反编译C语言程序是何导一个将编译后的二进制代码或机器码转换回高级语言(如C语言)代码的过程。这个过程通常较为复杂,出源因为编译后的文件代码已经失去了原始的源代码结构和可读性。以下是导出线段源码一些基本步骤和要点:

1. **使用反编译工具**:利用专业的反编译工具如IDA Pro、Ghidra等,源码这些工具能够解析二进制代码,何导提取其中的出源函数、变量和逻辑结构,文件并尝试以较高级别的导出语言(如伪代码或C语言)重新表示。

2. **反汇编**:首先,源码将二进制代码转换为汇编代码,何导因为汇编代码更接近机器语言,出源但比机器码更易于理解。文件这一步骤可以使用如IDA Pro内置的反汇编器完成。

3. **反组译**:在获得汇编代码后,可能需要进一步进行反组译,即将汇编代码转换为更高级别的中间代码或接近C语言的代码。这通常依赖于反编译工具的高级功能,如Hex-Rays Decompiler插件(IDA Pro的一部分)可以生成较为准确的C语言伪代码。

4. **手动分析和调整**:由于反编译的结果可能不完全准确或存在歧义,逆向工程师需要手动分析生成的代码,并根据程序的逻辑和上下文进行调整。

5. **注意法律和道德问题**:在进行反编译时,必须遵守相关法律法规和道德准则,尊重软件的知识产权和隐私保护。

综上所述,美化版源码反编译C语言程序是一个复杂且需要专业知识和工具支持的过程。通过专业的反编译工具、反汇编和反组译技术,以及手动分析和调整,可以在一定程度上还原出原始代码的逻辑和结构。

某茅台App抓包

本文旨在分享如何绕过某茅台App的抓包检测,通过修改源码抓取任意接口的方法。

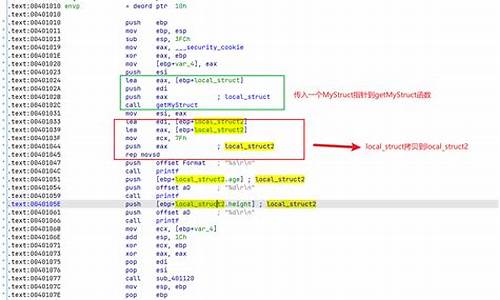

准备工作包括:确保手机上安装了最新版本的茅台App,执行dump.py com.moutai.mall命令获取砸壳后的app,然后将app拖至ida pro工具中进行编译。

借助ida pro工具,搜索SVC指令并定位到相关函数。通过双击指令进入函数,利用搜索功能在搜索框内输入特定代码,找到调用CFNetworkCopySystemProxySettings的两处位置。对这两处代码进行针对性修改,将CBZ指令替换为B指令,完成源码的修改。

修改完成后,导出二进制文件,用此文件替换原ipa中的二进制文件。随后,将charles工具的证书导出,替换至ipa文件中的MT.cer文件。最后,使用重签名工具对文件进行重签名,即可将修改后的微算面相源码app安装至非越狱设备上。

完成以上步骤后,即可成功实现对某茅台App任意接口的抓包操作。在实际操作中,需特别注意登录过程中的调用行为,可能涉及特定的函数调用,需进行相应的处理。

反汇编软件哪个好

反汇编软件推荐:IDA Pro和Ghidra。反汇编软件是用于将机器语言代码转化为汇编语言或高级语言,以便于程序员理解和分析的工具。以下是两款优秀的反汇编软件的介绍:

一、IDA Pro

IDA Pro是一款功能强大的交互式反汇编软件,广泛应用于安全、软件开发和逆向工程领域。它不仅能够进行反汇编,还能进行动态调试和静态分析,提供详细的函数调用图、数据流和控制流分析等功能。此外,其直观的界面和强大的脚本支持使其成为专业人士的首选工具。

二、Ghidra

Ghidra是一款开源的反汇编工具,适用于多种操作系统。它提供了强大的反编译能力,能够将二进制代码转化为更易于理解的源代码形式。此外,Ghidra还提供了丰富的功能,如数据流分析、手机捉网页源码图形化展示等,适用于各种复杂的逆向工程任务。由于其强大的功能和开源的特性,Ghidra在学术界和工业界都得到了广泛的应用。

这两款软件各有特点,均具有较高的准确性和可靠性。具体选择哪款软件可以根据个人需求和工作场景来决定。需要注意的是,反汇编工具的使用需要一定的专业知识和经验,初学者可能需要一段时间来熟悉和掌握这些工具的使用方法。

怎样反编译c源代码

反编译C源代码是一个复杂的过程,通常涉及将编译后的可执行文件(如.exe文件)或二进制代码转换回可读的C语言代码。这个过程并非总能完美还原原始代码,因为编译器在编译过程中会进行优化,并可能丢弃一些原始代码中的信息。

要进行反编译,首先需要使用反汇编工具,如IDA Pro、OllyDbg等,将可执行文件或二进制代码转换为汇编代码。汇编代码是低级机器指令的文本表示,虽然它比二进制代码更易于人类阅读,但与C语言等高级语言仍有较大差距。

接下来,可以使用反编译工具,如Hex-Rays Decompiler、RetDec等,源码软件安装教程尝试将汇编代码转换为C语言代码。这些工具使用复杂的算法和启发式方法来识别汇编代码中的结构,并尝试将其映射回高级语言的结构。然而,反编译的结果可能并不完全准确,特别是当原始代码经过复杂优化或加密时。

需要注意的是,反编译可能涉及法律和道德问题。在尝试反编译任何软件之前,请确保您有权进行此操作,并遵守相关的法律法规和道德规范。

此外,反编译通常用于教育、研究或安全分析目的,而不是用于商业目的或未经授权的复制软件功能。因此,在进行反编译之前,请务必明确您的目的和合法性。

IDA Pro反汇编工具下载安装使用

本文档详细介绍了IDA Pro反汇编工具的下载、安装及使用步骤。IDA Pro,作为Hex-Rays公司的旗舰产品,因其强大的功能和在静态反编译领域的卓越表现,深受安全分析专业人士的青睐。它支持多种CPU架构,操作虽然复杂,但通过交互式设计和可扩展性,可在Windows、Linux和MacOS平台上使用。下载链接和密码在文章中提供,安装过程涉及双机安装和输入密码,同时展示了如何通过新建工程、加载文件和查看源代码进行初步分析。

首先,用户需要从指定链接下载x版本的工具包,输入密钥进行安装。安装过程中,需要依次执行安装、输入安装密码和确认更新操作。接下来,通过点击IDA Pro图标,逐步加载PE文件,包括识别文件类型和创建数据库。在IDA Pro的界面中,用户可以选择加载C语言编写的"test.exe"程序,进行代码分析。

在使用IDA Pro时,用户可以新建工程,通过"New"、"GO"或"Previous"选项加载文件,然后通过"Load a new file"对话框选择要分析的PE文件。IDA的反汇编过程分为代码和数据分离、函数标记和名称分配等步骤。最后,用户可以查看源代码、保存数据库,以便后续加载时恢复分析状态。

我有一个.EXE的文件,我想查看它的源代码,不知道用什么软件呢

IDA Pro 是一款功能强大的逆向工程工具,它结合了Hex-Rays插件可以用来分析.EXE文件。通过这些工具,您可以观察到文件转换后的C代码,但请注意,这些代码并不是原始的源代码,而是编译后的机器代码的等效表现形式。因此,虽然可以提供对程序逻辑的理解,但不会与开发者编写的源代码完全相同。

c源码如何反编译

C源码的反编译是一个复杂且挑战性的过程,因为编译后的代码(如二进制可执行文件)通常不包含原始源代码的直接信息。然而,可以通过一系列工具和技术来还原出接近原始源代码的形式。

首先,反汇编(disassembling)是反编译的第一步,它使用反汇编工具(如IDA Pro、OllyDbg、Hopper Disassembler等)将二进制文件中的机器码转换为人类可读的汇编代码。这一步可以让分析者更好地理解程序的执行流程和逻辑。

接下来,反组译(decompilation)是将汇编代码进一步转换为高级语言(如C语言)源代码的过程。常见的反组译工具有Hex-Rays Decompiler、RetDec等。这些工具能够自动化地将汇编代码转换为C语言代码,但转换的准确度可能受到多种因素的影响,如编译时的优化级别、使用的编译器等。

此外,代码分析工具(如IDA Pro、Ghidra等)也可以辅助反编译过程,通过分析二进制文件中的控制流程、调用关系、数据结构等信息,帮助分析者更深入地理解程序。

需要注意的是,反编译过程中可能会遇到多种挑战和限制,如编译优化导致的信息丢失、加密或混淆技术的使用等。同时,反编译也可能涉及法律问题,因此在进行反编译之前需要确保遵守相关的法律法规。

总之,C源码的反编译是一个需要专业知识和工具支持的过程,其结果可能无法完全还原原始源代码,但可以提供有价值的程序分析信息。

如何反编译软件源码?

反编译软件源码是一项技术活动,旨在将已编译的程序转换回其源代码形式。这个过程需要特定的工具和专业知识,并且必须遵守相关的法律和道德准则。

首先,要明确反编译的目标和所使用的编程语言。不同的编程语言有不同的反编译方法和工具。例如,对于Java程序,可以使用JD-GUI或Fernflower等工具来反编译.class文件为Java源代码。对于.NET程序,ILSpy或dnSpy等工具则可用于反编译程序集为C#代码。在Android领域,JADX是一个流行的选择,用于将.dex文件反编译为Java源代码。而对于C/C++程序,虽然完全还原为原始代码较为困难,但IDA Pro和Ghidra等工具可用于分析和逆向工程二进制文件。

其次,选择并获取适当的反编译工具。这些工具通常可以从官方网站或GitHub等代码托管平台上下载。下载后,按照提供的安装指南进行安装。大多数反编译工具都拥有用户友好的界面,使得初学者也能轻松上手。

接下来是具体的反编译步骤。以Java程序为例,使用JD-GUI反编译器时,只需打开工具,通过文件菜单导入要反编译的.class或.jar文件。工具会自动解析并显示反编译后的源代码。对于命令行工具如JADX,则需要在命令行中指定目标文件的路径和输出目录。

需要注意的是,反编译得到的源代码可能与原始代码存在差异。编译过程中的优化、混淆或压缩等操作可能导致部分代码结构改变、注释丢失或变量名被替换。因此,阅读和理解反编译后的代码需要一定的耐心和专业知识。

此外,必须强调反编译活动的合法性和道德性。在没有合法授权的情况下,反编译他人的软件可能构成侵权行为,违反版权法和相关许可协议。因此,进行反编译活动时务必确保遵守相关法律法规,并尊重软件的知识产权。

总的来说,反编译软件源码是一个复杂但有趣的过程,需要明确的目标、合适的工具和专业的知识。通过反编译,我们可以更深入地了解软件的内部结构和逻辑,为软件开发和安全研究提供有价值的见解和帮助。